Cursor Security Review — AIが全PRのセキュリティを自動監査する時代へ

週3,000件のPRから200件以上の脆弱性を検出 — これはCursorのセキュリティチームが自社開発で出している数字だ。

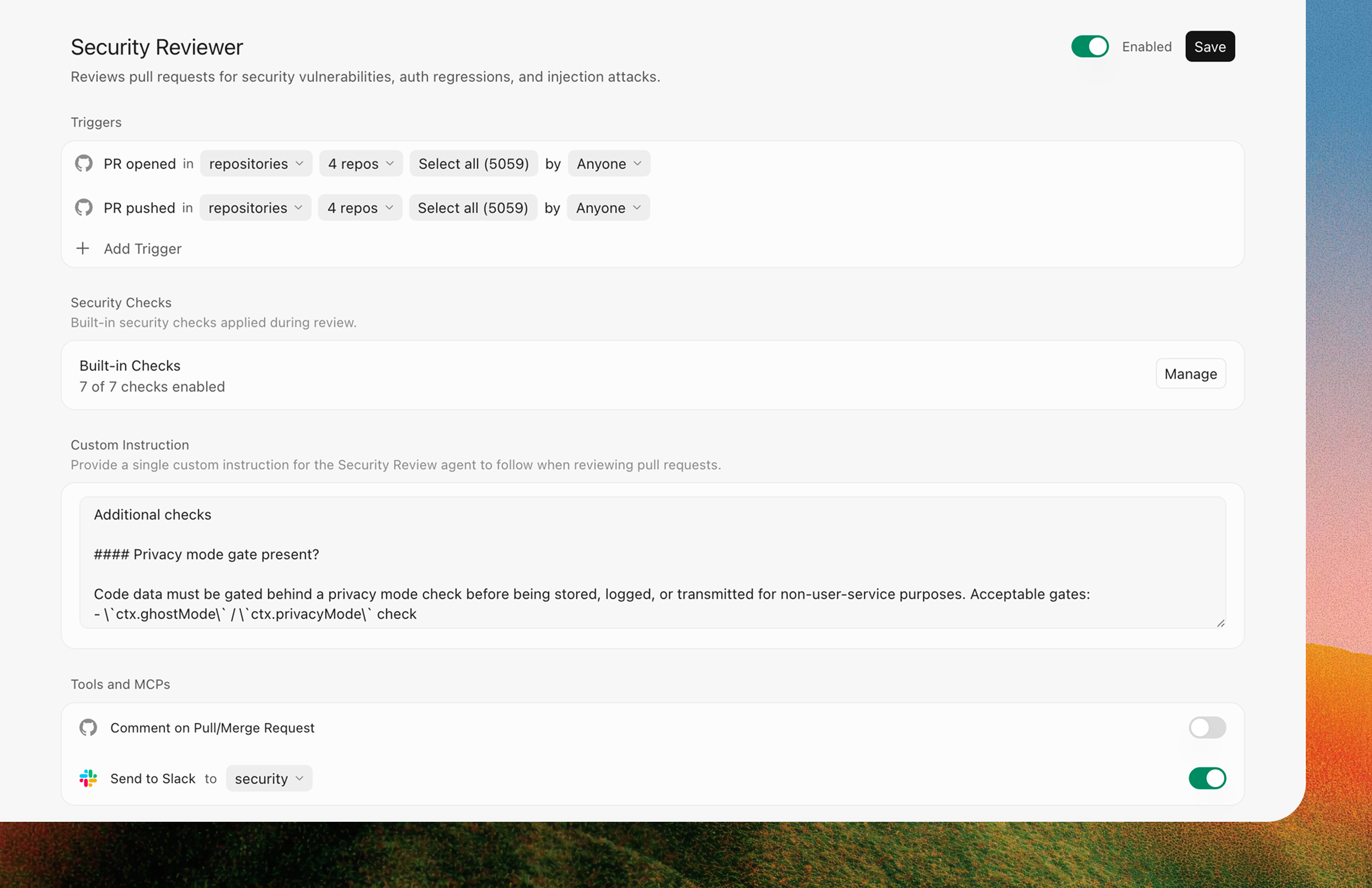

4月30日、CursorはTeams/Enterprise向けにSecurity Reviewをベータ公開した。AIエージェントがPRのセキュリティを自動チェックする機能である。

2つのエージェント

Security ReviewerはPR単位で動く。脆弱性、認証リグレッション、プロンプトインジェクションなどをチェックし、該当箇所にインラインで深刻度と修正ガイダンスを提示する。

Vulnerability Scannerはスケジュールベース。コードベース全体を定期スキャンし、既知の脆弱性や古い依存関係を洗い出してSlackに通知する。

どちらもカスタムインストラクションとMCPサーバー経由で既存のSAST/SCAツールを統合できる。

社内で先行運用された4エージェント

Cursorは自社のセキュリティ運用で先に4つのエージェントを実戦投入していた。コードをセグメント分割して脆弱性を探すVuln Hunter、依存関係パッチを自動化するAnybumpなどだ。この実績をプロダクト化したのがSecurity Reviewになる。

CodeRabbitやCopilotとの違い

CodeRabbitはPRレビュー特化SaaSで包括的なレビューを提供する。GitHub Copilot Code Reviewもプレビュー段階にある。Cursorの差別化は、PRレビュー+スケジュールスキャン+依存関係パッチの「多層防御」をIDE内で完結させる点だ。

気になる点

ベータ版のセキュリティツールに頼りすぎるのは危険で、既存ツールとの併用は必須だろう。使用量プールから消費されるため、全PRにエージェントを走らせればコーディング支援のリソースが減る点も要注意だ。

皮肉なことに、Cursor自体にも脆弱性(CVE-2026-26268)が報告されている。セキュリティツールを売るツール自身の安全性も問われる。

コードを書くAIが、守るAIにもなる

AIコーディングツールが単なるコード生成を超え、品質と安全性にまで責任を広げ始めている。依存関係の脆弱性を見つけたらパッチPRまで自動で開く世界は、もう目の前だ。

ダッシュボードから有効化できるので、まずは小規模リポジトリで偽陽性の頻度を確認してから全社展開するのがよいだろう。

関連記事

Cursor Bugbot が自己改善を始めた — フィードバックからルールを自動学習し、PR解決率80%へ

CursorのBugbotにフィードバックからルールを自動学習する自己改善機能が追加。11万リポジトリで稼働、PR解決率80%。MCP対応も強化。仕組みと活用法を解説。

Cursor Bugbotが「自己学習」で覚醒 — AIコードレビューの解決率80%到達の衝撃

Cursor Bugbotの新機能Learned Rulesを解説。リポジトリ固有のルールを自動学習し、AIコードレビューの解決率80%を達成した仕組みと実用的な活用法

Cursor Self-hosted Cloud Agents — コードを社外に出さずにAIエージェントを使う選択肢

Cursor Self-hosted Cloud Agentsの仕組み・導入事例・料金を解説。コードを社外に出さずにAIエージェントを活用するハイブリッドアーキテクチャの全貌